Appearance

邮件监控

特别注意

本章节所有Api传递参数中的通知组必须与系统设置-->待机与通知组-->通知组管理中已有的通知组保持一致。

本设备支持邮件监控功能,定时收取邮箱邮件,当发现收到指定发件人发送的主题包含特定关键词的邮件时,报警灯便会按照设置规则发出告警。

当某些网络设备或软件平台具备发送邮件功能时,可以通过此功能向报警灯发送告警信息

邮件收取方案1-本地SMTP邮件接受服务

功能介绍

在没有邮件服务器的内网场合,该功能可以使报警灯作为一个简易的邮件服务器,供其他支持SMTP的设备发送告警通知邮件到报警灯,并进行解析。

使用方法

打开需要发送邮件的设备的配置页面,邮件发送服务器填写报警灯的ip地址,不需要用户名密码登录,发件人与收件人自行定义,需要与接下来的规则配置相符即可。

具体配置方案因不同设备而异,需要您参考该设备的使用说明或联系该设备的厂家获得支持。

接受到的邮件可以在日志管理->本地邮件接收日志中查看

参数

- 账户名:不支持自定义修改(默认:本地SMTP)

- 用户名:自定义本机邮箱地址(默认:alarm@alarm.cc)

- 密码:自定义本机邮箱密码(默认:12345678)

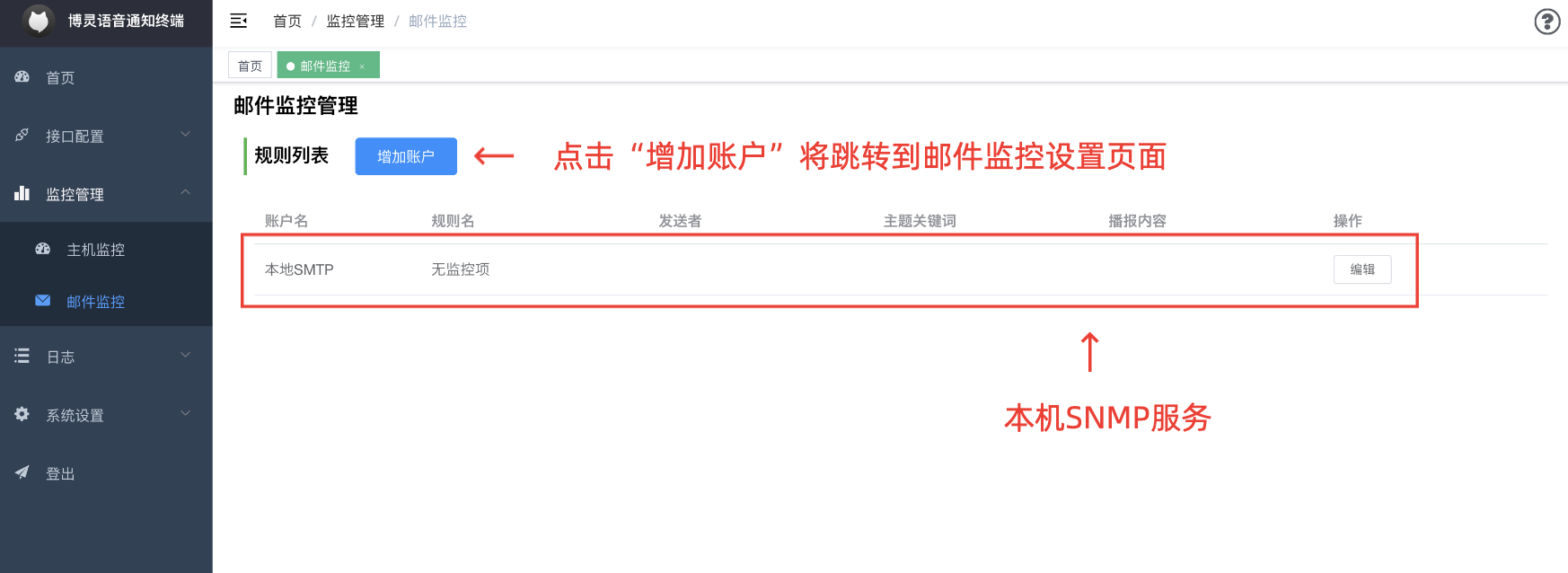

配置案例

- 添加如下配置

- Python 测试脚本

python

import smtplib

from email.mime.text import MIMEText

# SMTP服务器设置

smtp_host = "192.168.0.99"

smtp_port = 25

# 发件人和收件人信息

from_address = "test@example.com"

to_address = "recipient@example.com"

# 邮件内容

subject = "告警"

message = "This is a test email."

# 创建MIMEText对象

msg = MIMEText(message.encode("utf-8"), _charset="utf-8")

msg["Subject"] = subject

msg["From"] = from_address

msg["To"] = to_address

# 连接到SMTP服务器

smtp_server = smtplib.SMTP(smtp_host, smtp_port)

smtp_server.ehlo() # 发送SMTP "hello"命令

smtp_server.login("alarm@alarm.cc", "12345678") # 登录SMTP服务器

# 发送邮件

smtp_server.sendmail(from_address, to_address, msg.as_string())

# 断开与SMTP服务器的连接

smtp_server.quit()邮件收取方案2-IMAP从其他邮箱收取邮件

功能介绍

本功能是通过IMAP协议登录第三方邮件服务,使用之前需要打开邮箱的imap协议。

注意

部分邮箱的密码使用的是客户端专用密码,例如163邮箱。使用之前请参考对应邮箱的收发信设置,确定相关配置。

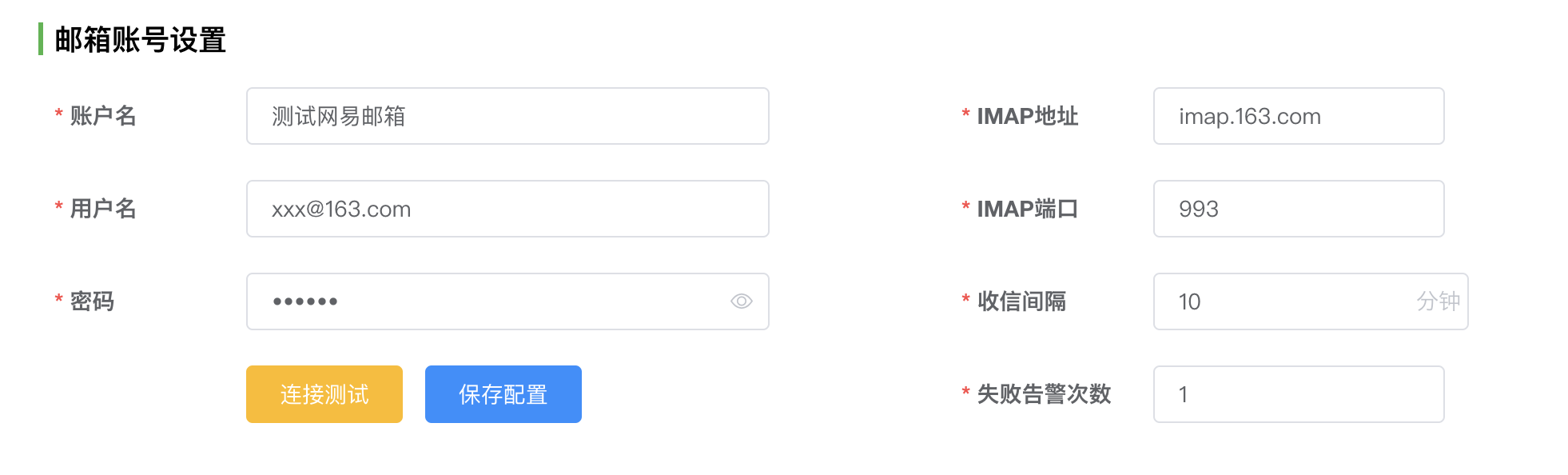

参数

- 账户名:自定义邮箱名称

- 用户名:邮箱地址

- 密码:IMAP专用密码

- IMAP地址:指定邮箱类型IMAP地址

- IMAP端口:指定邮箱类型IMAP端口

- 收信间隔:读取邮箱未读邮件时间间隔

- 失败告警次数:连续收取邮件失败最大次数

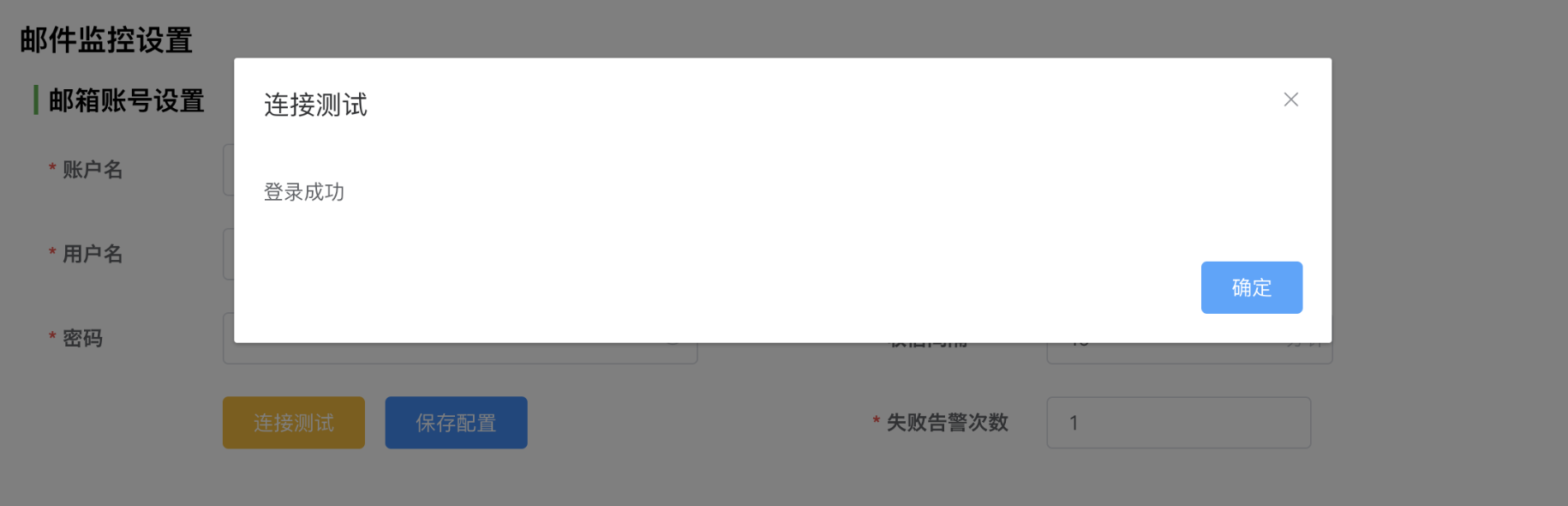

配置案例

- 邮箱账号设置

- 连接测试结果

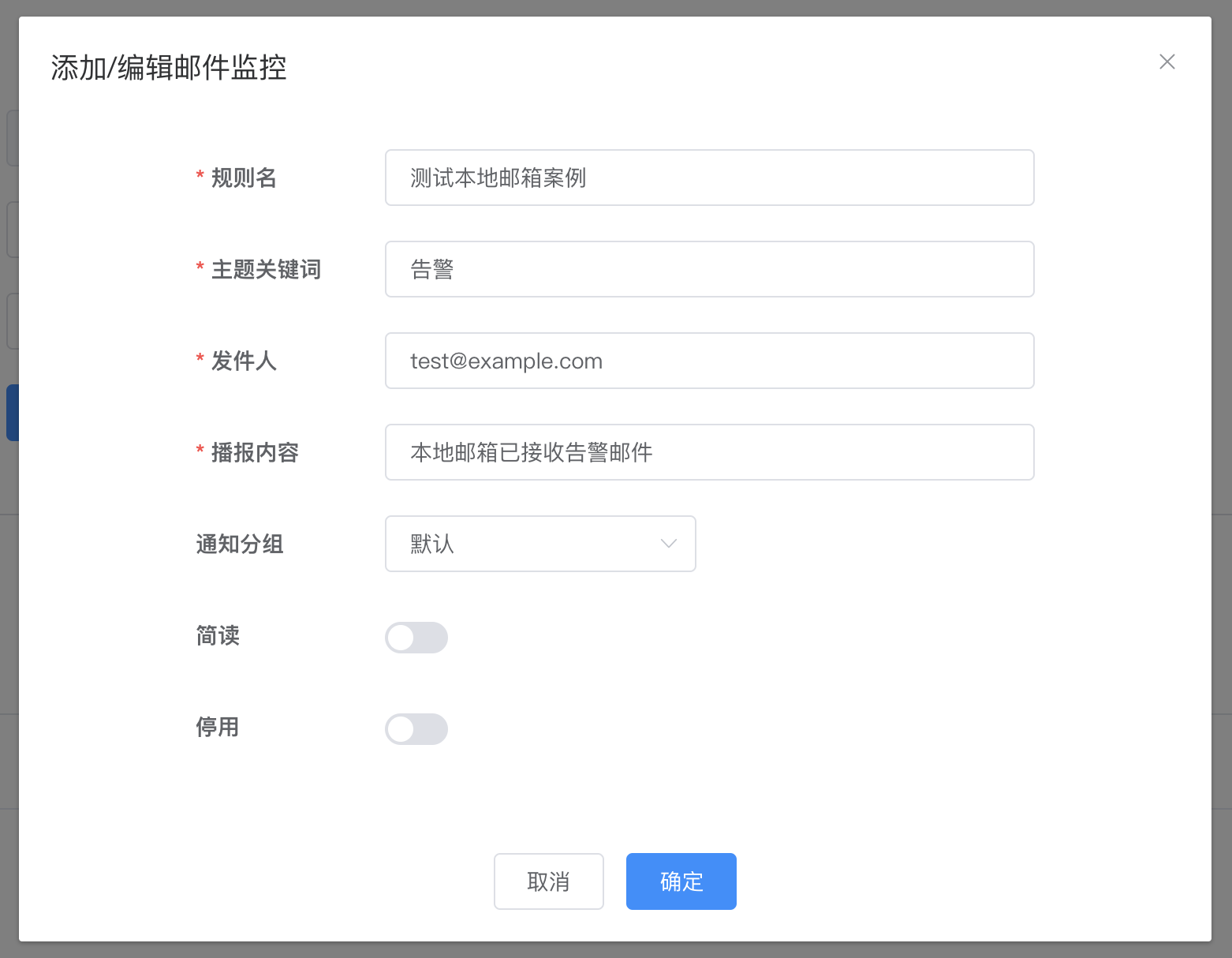

邮件解析配置

参数

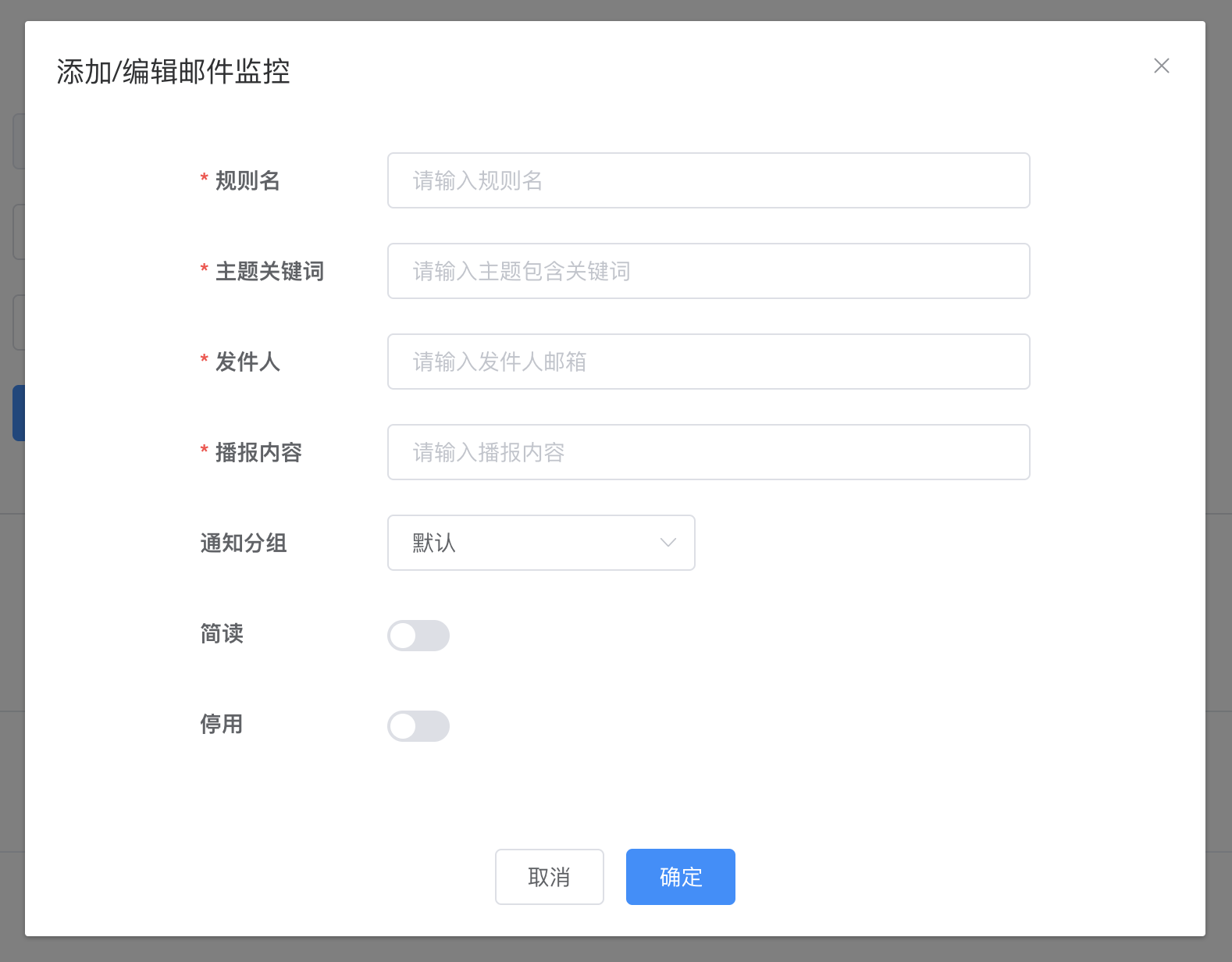

- 规则名:自定义邮件监控规则名称

- 主题关键词:邮件主题包含的指定关键词

- 发件人:只识别该邮件的发件人

- 播报内容:发生告警时,语音播报的内容(支持正则表达式)

- 通知分组:若不进行更改为默认通知组,否则请添加通知组后进行选择

- 简读:当正则匹配表达式匹配到多条数据时,只朗读第一条数据

- 停用:停用该监控项

配置案例

- 设置邮件监控规则

- 向 xxx@163.com邮箱发送主题包含“发生告警”的邮件

- 报警灯将按照设置配置进行语音播报

提示

播报内容支持正则表达式

正则表达式分割的分隔符:

##:以邮件正文作为内容进行正则提取$$:以邮件标题作为内容进行正则提取

配置案例

| 设备报警类型 | 主题关键词 | 邮件内容(示例) | 正则表达式(示例) |

|---|---|---|---|

| 深信服防火墙 | 安全告警 | 时间:16:25:04 源IP:192.168.1.52 目的IP:192.168.0.110 [IPS攻击告警]: 攻击类型 system 漏洞攻击 时间:16:25:02 源IP:192.168.1.52 目的IP:192.168.0.110 [IPS攻击告警]: 攻击类型 media漏洞攻击 | ##([^\n].*(?=(?:])))## |

| 海康NVR | Video Signal Lost | This is an automatically generated e-mail from your NVR. EVENT TYPE: Video Signal Lost EVENT TIME: 2019-04-26,11:20:55 NVR NAME: Network Video Recorder NVR S/N: 0420190115CCRRC88668334WCVU CAMERA NAME(NUM): 唯一的摄像头(D2) | 摄像头信号丢失,名称为:##(?<=(?:CAMERA NAME(NUM)😃).*## |